マルウェア対策業界は信用できるか

以下、その理由を説明しよう。

顧客無視を露呈した@Stake

かつて@StakeのCTOであり、大方から高く評価されているセキュリティ専門家Dan Geerを覚えているだろうか。Geerは、つい最近のニュースにも登場している。そのGeerが、かつて、Microsoftと「画一性」を批判する評論を書いて@Stakeから解雇され、話題になったことがある。

@Stakeは、敢えて事実を語ったGeerを解雇することでMicrosoftとの良好な関係の維持を図ったのだろう。皮肉なことに、Geer関連の最近の記事――MS Wordの脆弱性に関するもの――は解雇の原因となった評論の妥当性を証明している。明らかに、@Stakeは、クライアントのセキュリティを守ることよりもMicrosoftとの関係を重視したのだ。噂どおりなのである。

これがセキュリティ業界の体質である。この業界ではMicrosoftに媚びへつらわなければ生きていけない。それ故に、不正、虚偽、欺瞞、不正確な主張、偽ウィルス、偽りの警告を次々に流している。しかし、愚かで卑屈な道化ぶりをさらけ出し恥ずかしさに真っ赤になっているのは@Stakeばかりではない。同じような例は掃いて捨てるほどある。

US-Cert:数字の魔術

US-Certは、毎年、セキュリティ上の欠陥に関する年次「虚報」を発行し、セキュリティ業界紙に盛大な打ち上げ花火を提供している。愚かな業界紙はそれをそのまま引用し、かくして虚は真実となる。ここで虚報だと言っているのはUnix/LinuxはWindowsよりも安全性が低いという点だ。確かに、そうした戯言を信じるのは宇宙広しと言えどもで最低の愚者――そして業界紙――だけだ。しかし、彼らはそれを外部に撒き散らす。

問題点を説明しよう。US-Certは年次報告書の中でWindowsで発見された欠陥の総数と、UnixおよびLinuxで発見された欠陥の総数とを挙げている。昨年は、Windowsが812件、Unix/Linuxは2,312件。そして、今年もまたこの2つの数字は世界中のWindows寄りニュースサイトで喧伝され、UnixやLinuxよりも安全なWindowsの証左として引用された。

しかし、この数字には欺瞞がある。たとえば、Linuxカーネルで脆弱性が発見されたとしよう。世の中には何十ものLinuxディストリビューションがあるから、その一つひとつにパッチが発行されることになる。この場合、欠陥の数は何件になるだろうか。そう、1件ではないのだ。ディストリビューションの数だけの欠陥が発見されたとして計上されるのである。

US-Certは年次報告書に示すマルウェアの件数が過大になることを承知している。しかし、それを訂正することも、それについてコメントすることも拒否している。さらに、それが消費者を誤解させ、Mac OS XやLinux――どちらも設計自体の安全性が高い――への移行をためらわせ、劣ったプラットフォーム――長年マルウェアに苦しんでいることで悪名高い――を使い続けるよう助長していることも承知している。この問題についてのコメントを拒否していることから、問題を正そうとしないのは、国土安全保障とUS-Cert関連民間団体にしか分からない理由があるものと推測される。

Apple OS X:我が過ちの告白

SANS Institute――名称からは完全に自主的な団体で非営利を思わせるが、実際はEscal Institute of Technologyという、正体不明だが営利目的であることは明らかな団体が所有している――は、毎年、脆弱性トップ20を発表しているが、今年の発表時期は例年とは異なっていた。

今回の「発表」ではApple OS Xも今ではWindowsと同程度にマルウェアの攻撃にさらされており同程度に脆弱であると警鐘を鳴らしているのだが、発表の時期に作意が感じられる。というのは、Windowsに侵入して悩ましている種々のマルウェアに対してAppleには強い耐性があるという事実を強調したAppleの新しい宣伝キャンペーンの直前だったからだ。トップ20は、これまで2002年10月、2003年10月、2004年10月、2005年11月と、秋に発表されるのが通例だったのだ。

SANS Instituteは、Apple OS XがWindowsよりも安全であるという印象を打破し――あるいは、少なくとも疑問視させ――ようと画策して発表を前倒ししたのだろう。テレビ会議に先だって報道各社に配布された文書の中で、SANS Instituteは次のように書いている。

過去数か月間、Apple Safariブラウザの利用者は初めての経験となるゼロデイ攻撃に見舞われています。ゼロデイ攻撃というのはベンダーが対応パッチを提供する前に攻撃をしかけて利用者に損害を与える攻撃のことですが、今回の場合、Safariを使って悪意あるWebサイトを見るだけで、それ以外に利用者に落ち度がないにもかかわらず、悪意あるファイルが自動的にダウンロードされ実行されます。Appleはこの欠陥を改修するパッチを発行しましたが、その直後にも、電子メールの添付ファイルに関わる別の欠陥に対処する第2のパッチを発行しています。2006年春版トップ20に関わった専門家は、OS/Xは現時点でもWindowsより安全だが、安全性をもってWindowsよりもOS/Xを選択すべきという評判は地に落ちたと述べています。攻撃者の矛先がOS/Xに向かえば、発見される脆弱性は急速に増え、将来、安全性が低下する可能性があります。

私はSANSテレビ会議についてNewsForgeに記事を書いたのだが、その際、Kaspersky Labが最近行っている反Linux情報キャンペーンの先例からLinuxに関する虚偽情報にばかり気を取られ、SANSがAppleに関して同様の虚偽情報を流しているという事実には思い及ばなかった。そのため、お恥ずかしい限りだが、私もまた業界紙の愚者たちと全く同じように、彼らの言葉を鵜呑みにして記事を書いてしまったのだ。この場を借りてAppleユーザーとAppleに謝罪し、二度と同じ過ちは繰り返さないと宣言する。

自業自得だが、テレビ会議の後、私は臍をかむ日々を過ごすことになった。Macについてよく知るジャーナリストやアナリストたちが、SANS Instituteに対する疑問や反論、マルウェア対策業界の同様の事例を次々と指摘したのだ。

5月9日には、Mac ObserverにYankee GroupのアナリストAndrew Jaquithに関する記事が掲載された。Jaquithが「The New Apple of Malware’s Eye: Is Mac OS X the Next Windows?」と題するリポートは「流言飛語」だとしてMcAfeeを非難しているというのである。Jaquithによれば、McAfeeは発売中のマルウェア対策を購入するようMacユーザーを脅そうとしているのだ。

予想どおり、この件はほかのApple関連ニュースサイトでも取り上げられた。だが、Appleの安全性に関する評価が今や地に落ちたというSANS Instituteの主張に対して、5月4日に、BusinessWeekのArik HesseldahlがAppleの防衛について、次のように書いていたのだ。

本当に地に落ちたのでしょうか。思い出してみてください。この数か月間に発生したMacのセキュリティを巡る空騒ぎは1回ではなく、2回でしたね。このコラムと関連ブログの賢明なる読者であれば、3月に「hacked Mac Mini」コンテスト(BW Onlineの3月8日付け記事「Apple Finding the Root of the Problem」)があったことをを覚えておいででしょう。参加者が挑戦するのは、アクセスが制限された特権をいわゆるroot権を持つ人の特権に格上げする方法の発見です。rootになれば、コンピュータを大混乱に陥れることができます。成功した人もいましたが、このコンテストから言えることはほとんど何もありません。しかし、口車に乗せられたマスコミは色めき立ちました。

この「口車に乗せられたマスコミ」という話から、マルウェア対策業界が、かくもしばしば、かくも大きく法螺を吹く理由が知れる。つまり、セキュリティ企業が呪文のごとく唱えることは何であれ、業界紙は盲目的に受け入れるのである。かく言う私も、乗せられたわけだが。

Hesseldahlの記事はその後も続いたため、SANS Instituteは「致命的な欠陥を持つApple」を思わせる情報を前倒しで流したのだろう。Hesseldahlは書いている。「この話は、Tom FerrisがMac OS Xを対象とするいわゆるゼロデイ脆弱性6件を発見したという発表と同時期でした。ゼロデイ攻撃は、ソフトウェアのメーカーに通知されるより前に知られた脆弱性を利用して損害を与える攻撃です。セキュリティの研究者であるFerrisは、自身が見つけた脆弱性をブログで発表しています。これらの脆弱性は確かにMacオペレーティング・システムを対象としていますが、実際に損害が引き起こすという証拠はありません」

ロシアより悪意を込めて

Kaspersky Labは米国を含む全世界で活動しているロシアのインターネット・セキュリティ企業で、Linuxを対象とするマルウェアに関する虚偽情報を何年も前から流している。私が2001年に指摘した実例を、再び引用しておこう。これは今でもWebサイトに掲載されているから、SANS Instituteは、これを反Apple活動の範としているのかもしれない。

いずれLinuxウィルスが世界的に蔓延するだろうと見られてきましたが、この予想は2001年第1四半期に現実のものとなりました。最近では、Ramenインターネットワームとその多数の亜種による被害が報告されています。このほかにも、複数のプラットフォームを対象とするウィルスPeelf(Lindose)など、Linuxを対象とする悪意あるコードがあり、(最も安全なソフトウェアと見られていた)Linuxオペレーティング・システムもコンピュータ・ウィルスの餌食になっていることが明らかになりました。

私がKaspersky Labが流すLinuxのマルウェアに関する情報に注目することにしたのは、Webでこのページを発見したこと、また、Kaspersky Labが「新しいクロスプラットフォーム・ウィルス」に仕立て上げようとしたかなり古いコードが最新版Linuxカーネル上で動作することになる(Torvalds patch the Linux kernel)からだ。

|

|

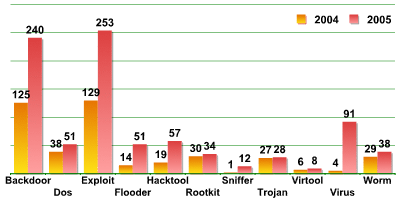

| 図1: Kaspersky LabによるLinuxウィルス – 2005年 |

これには興味を掻き立てられた。なぜなら、私は1999年以来、専らLinuxのデスクトップを使ってきたし、それ以前からLinuxについて読んだり書いたりしてきたが、わずかな「理論の実証試験」レベルの不完全な事例を除き、Linuxウィルスには全くお目にかかったことがないからだ。その例外も、前述した、Torvaldsがパッチを当ててカーネルのほとんどの最新バージョンで正しく動作するようになったという類のもので、WindowsとLinux上で動作するということ以上に注目すべき点のない代物である。ところが、Kaspersky Labは、昨年、87件のLinuxウィルスが発見されたと報告しているのである。

Kaspersky Labに数字の根拠を尋ねたところ、広報担当のJennifer Jewettが「ウィルスの状況に関する文書はKasperskyのViruslistサイトに掲載しているエンサイクロペディアhttp://www.viruslist.com/en/viruses/encyclopediaにあります」と教えてくれた。

そこで、Linuxウィルスを検索してみると、驚くなかれ972件も抽出された。しかし、一瞥するだけで、虚偽情報がはびこる業界もびっくりの数字であることが分かった。

- 最初の256件には全く説明がない

- 21件――3%以下――だけに何らかの説明がある

- その21件のうち2件は重複している

- その21件のうち1件はWindowsのウィルスでLinuxのものではない

- その21件のほとんどすべては標準*nixパーミッションに従ってファイルを変更するプログラムだ

再びKaspersky Labに連絡してこの分析結果を伝えると、JewettはKasperskyのシニア・テクニカル・コンサルタントShane Coursenに取り次いでくれた。そこで、91件のウィルスについての分析結果を繰り返すと、報告書の執筆者で現在ロシアにいるKonstantin Sapronovに確認すると言う。数日後、報告書で指摘したLinuxウィルス91種のリストが送られてきた。しかし、そこにあったのは名称だけで、説明は何もない。

リストの最初のものを調べてみたが、当然、Kasperskyのエンサイクロペディアにも情報はない。しかし、他社では異なった名称で収録されている可能性があり検索してみた。その結果、McAfeeのサイトに関連するページがあり、2003年に発見されたことが分かった。McAfeeにはそれ以上の情報がないため、さらに検索を続けると、Virus Pool Projectを見つけた。そして、私は瞠目した。

このサイトの目的が、次のように説明されていたのだ。「ウィルスの名称にはいつも戸惑ってしまいます。それは、主として、同じウィルスがさまざまに呼称されているからです。それを整理し検索できるようにすれば、お互いの協力もできるだろうと考え、このサイトを作りました」

おそらく、Kasperskyのエンサイクロペディアに掲載されている972のウィルスのうち21件にしか説明がないのは、呼称が統一されていないためだろう。そこで、物好きにも、私はリストにある91の名称とエンサイクロペディアで説明されている21件のウィルスとを比較してみた。

その結果、91のうち10件が一致した。一方、Kaspersky Labは2005年に87件のウィルスが発見されたとしていた。一致した10件のうち、2件は2000年に、4件は2001年に、3件は2002年に、1件は2003年に発見されたものだ。新たに発見されたとしている87件のいずれについても、Kaspersky Labは説明や具体的な事実を全く挙げていない。

Coursenは、リストに関する私の最初の分析について電子メールで次のように述べている。

(1)Kasperskyでの名称と他社の名称はほとんどの場合異なっています。業界では名称を揃えるよう努力していますが、ご存じのとおり、新しいウィルスの登場速度が速く、すべてを統一するのは非常に困難です。しかも、残念なことに、異なるベンダーが同じ名称を使っていたとしても、それが同じ変種を指すとは限りません。同じ種でさえないこともあるのです。

(2)McAfeeのサイトに解説があったとしても、その日付が実際の検出日であるとは限りません。KasperskyやMcAfeeなどでは、検出後相当期間経過してから解説を掲載するのが通例です。(このため、Kasperskyでは検出日と解説の公開日の両方を明示しています)

(3)ご指摘のケースでは、McAfeeが2003年に同じウィルスと思しき何物かを検出したようです。確かに、不思議なことですが、説明は可能です。上の(2)では納得できないでしょうから、もう少し説明してみましょう(この方がありそうですから)。

ウィルスを検出すると対策企業はそれを記録します。その後、同じ種の変種が報告されると、既存の検出シグニチャを変更します。その場合、しばらく前(数年前ということもあります)に登録されたシグニチャがつい最近になって変更されることになります。Konstanstinの統計は、最近更新されたシグニチャを示しているのでしょう。

こうしたやりとりがあった後、Microsoftのセキュリティに関する失態がMS Wordの悪意あるマクロという形で再び明らかになった。その1週間後、Kaspersky Labは、MS Wordの最大の競争相手であるOpenOffice.orgに関する、一面を賑わしそうな、しかし偽りの警告を出した。MS Wordと同種の攻撃が可能だという「理論の実証試験」レベルの話である。これも、また、偶然だというのだろうか。私にはそうは思えない。

確かなことは、Kaspersky LabがマルウェアとLinuxに関して裏付けのない情報を流しているということであり、それで十分だろう。2001年だけでなく再度同じ行動をし、自らが報告しているウィルスについて説明を求めても返事をしない。そして、確実なことがもう一つある。同様の振る舞いをする企業は彼らだけではなく、彼らの虚偽情報のターゲットはLinuxだけではないということである。

そうした行動をする理由は

もちろん、その理由は金だ。Windowsに代わる安全な製品はセキュリティ企業にとって収益上の脅威となる。Windowsからほかの代替プラットフォームに移行するのを遅らせることが最も利益に適うのだ。代替プラットフォームはMicrosoftよりも安全だから、少なくとも、そうなる可能性は十分にありそうだからなのだ。

彼らが衰退を止めることができず、AppleとLinuxの市場の拡大がそれを明確にしたとすれば、彼らも新しい市場に向き合うことだろう。たとえ、Windowsの場合ほどは儲からなくても。そうなるまで、競合相手の問題点をでっち上げたり誇張したりすることで、彼らはAppleやLinuxの成長を遅らせ、同時に、自らの信用を確立しようとしているのである。

まとめ

Windowsの世界は、生き抜くにはなかなか熾烈なところだ。ゲーツ氏のご機嫌を取らなければ生き残れない。それができたとしても、確保している市場の一角が次のWindowsリリースで奪われないという保証はないのだ。もちろん、窮鼠が猫を咬むということもある。Symantecは、Vistaに丸呑みされるのを阻止しようと奮闘中だ。

Microsoftと定常的に仕事をするということは倫理のない世界でビジネスをしているということであり、それ故に、主人同様にブラックなビジネスに手を染めてしまったのかもしれない。しかし、理由は何であれ、私が垣間見たマルウェア対策業界の現状はMicrosoftの自身の倫理なき行為を反映したものである。私には、この倫理なき業界に誠実な企業があるとは思えない。したがって、「マルウェア対策業界は信用できるか」という質問に対する私の慎ましい答えは「全く信用できない」である。読者諸賢の答えはいかがだろうか。

NewsForge.com 原文